保密防护系统安装,确保信息安全的关键步骤

保密防护系统安装:确保信息安全的关键步骤

在当今信息时代,数据安全和保密显得尤为重要。为了防止敏感信息泄露,企业及政府机构纷纷安装保密防护系统。本文将详细介绍保密防护系统的安装过程,帮助您了解如何确保信息安全。

一、了解保密防护系统的功能与需求

数据加密:对敏感数据进行加密处理,防止未授权访问。

访问控制:限制用户对特定数据的访问权限。

审计跟踪:记录用户对数据的操作行为,便于追踪和审计。

入侵检测:实时监测系统异常行为,防止恶意攻击。

了解自身需求后,选择合适的保密防护系统,确保满足业务需求。

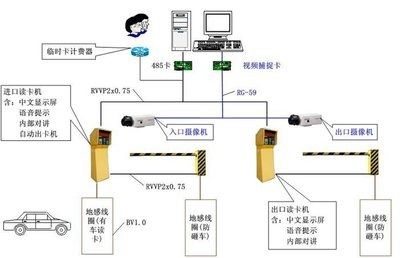

二、评估现有网络环境

网络拓扑结构:了解网络架构,确定系统部署位置。

网络带宽:评估网络带宽是否满足系统运行需求。

安全设备:检查现有安全设备,如防火墙、入侵检测系统等。

评估网络环境有助于确保保密防护系统顺利安装和运行。

三、选择合适的安装方案

集中式部署:将保密防护系统部署在中心服务器上,统一管理。

分布式部署:将保密防护系统部署在各个终端设备上,实现本地化管理。

混合式部署:结合集中式和分布式部署,满足不同场景需求。

选择合适的安装方案,有助于提高保密防护系统的性能和稳定性。

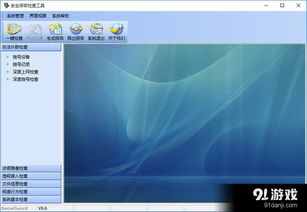

四、安装与配置保密防护系统

根据选择的安装方案,进行以下步骤:

安装系统软件:按照系统安装向导进行操作。

配置系统参数:设置用户权限、数据加密方式等。

部署安全策略:根据业务需求,配置安全策略。

测试系统功能:验证系统功能是否正常。

确保系统安装和配置正确无误,为后续使用打下坚实基础。

五、定期维护与升级

定期检查系统日志:及时发现并处理异常情况。

更新系统补丁:修复已知漏洞,提高系统安全性。

升级系统版本:获取新功能,提高系统性能。

定期维护和升级,有助于确保保密防护系统始终处于最佳状态。

保密防护系统的安装是确保信息安全的关键步骤。通过了解系统功能、评估网络环境、选择合适的安装方案、安装与配置系统以及定期维护和升级,可以有效提高信息安全防护能力。在信息时代,关注保密防护系统的安装与维护,是企业及政府机构的重要任务。